信息系统安全等级保护视角下的互联网金融应用安全测试体系建设

在金融科技迅猛发展的时代,互联网金融应用已成为现代金融服务的重要载体,其安全性直接关系到用户资金安全、数据隐私乃至整个金融系统的稳定运行。我国推行的信息系统安全等级保护制度,为互联网金融应用的安全建设提供了权威的框架与标准。本文将从等保视角,探讨针对互联网金融应用的专项安全测试体系构建与实践要点。

一、 等保制度是互联网金融安全测试的基石

信息系统安全等级保护(简称“等保”)的核心在于“定级、备案、建设整改、等级测评、监督检查”五个环节。对于互联网金融应用,首先需要依据其服务范围、用户规模、数据敏感性及业务中断可能造成的损害程度,科学、准确地确定其安全保护等级(通常为二级或三级)。

等级保护测评标准(如GB/T 22239-2019《信息安全技术 网络安全等级保护基本要求》)为安全测试提供了全面的基线。测试工作必须紧紧围绕等保的“安全通用要求”和“云计算安全扩展要求”(若采用云服务),覆盖物理环境、网络通信、区域边界、计算环境以及管理层面,确保应用满足相应等级的安全防护能力。

二、 互联网金融应用安全测试的核心维度

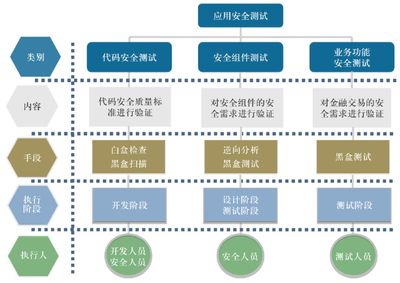

结合等保要求与互联网金融应用(Web/App/API服务)的技术特点,安全测试应聚焦以下几个核心维度:

1. 身份认证与访问控制安全:

* 测试重点: 验证用户登录、多因素认证、会话管理、权限隔离(如客户、商户、后台管理员)的强度与安全性。防止弱口令、凭证破解、会话劫持、越权访问(水平越权与垂直越权)。

- 等保映射: 对应等保在“访问控制”与“安全审计”方面的要求。

2. 交易与业务逻辑安全:

* 测试重点: 这是互联网金融的核心。需测试交易流程的完整性,防范业务逻辑漏洞,如:重复提交、交易金额篡改、优惠券/利率规则绕过、并发交易竞争条件导致的资金错乱等。

- 等保映射: 体现等保“安全计算环境”中对业务应用系统安全的要求。

3. 数据安全与隐私保护:

* 测试重点: 贯穿数据全生命周期。测试数据传输(TLS强度)、存储(敏感信息如身份证号、银行卡号是否加密脱敏)、展示(前端信息泄露)、销毁等环节的安全性。特别关注是否符合《个人信息保护法》与金融行业数据安全规范。

- 等保映射: 直接对应等保“数据安全”与“个人信息保护”的专项要求。

4. 应用层与接口安全:

* 测试重点: 对Web应用、移动App(包括客户端本身及与服务器的交互)及大量使用的API接口进行深度测试。覆盖OWASP Top 10等常见漏洞,如SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)、不安全的反序列化、API未授权访问、参数篡改等。

- 等保映射: 属于“安全计算环境”和“安全区域边界”防护的细化。

5. 运行环境与供应链安全:

* 测试重点: 评估所依赖的第三方组件(开源框架、库)、云平台服务、SDK的安全性,是否存在已知高危漏洞。测试应用在部署环境(容器、虚拟机)中的配置安全性。

- 等保映射: 关联等保“安全建设管理”中的供应链安全要求及云计算扩展要求。

三、 融合等保的互联网开发安全流程(DevSecOps)

安全测试不应仅是上线前的“关卡”,而应深度融入互联网应用的敏捷开发与持续交付流程中,形成DevSecOps闭环:

- 需求与设计阶段: 结合等保定级结果,明确安全需求,进行威胁建模,识别关键资产与潜在威胁。

- 开发阶段: 推行安全编码规范,使用SAST(静态应用安全测试)工具对源代码进行早期扫描,将漏洞消灭在萌芽状态。

- 测试阶段: 在CI/CD流水线中集成DAST(动态应用安全测试)、IAST(交互式应用安全测试)工具进行自动化安全测试。定期进行专业渗透测试与红蓝对抗演练,模拟真实攻击,弥补自动化工具的不足。

- 上线与运维阶段: 进行上线前的最终安全评审,并利用RASP(运行时应用自我保护)等技术进行生产环境实时监测与防护。定期(通常每年)进行等级测评,并根据测评结果和新的威胁情报持续迭代修复。

四、 挑战与展望

互联网金融应用安全测试面临快速迭代、技术架构复杂(微服务、Serverless)、新型攻击手段(如针对AI模型的攻击)等挑战。安全测试将更加智能化、自动化,并与等保2.0、关基保护条例等法规要求更紧密地结合。安全团队需要与开发、运维团队更紧密协作,构建“以数据为中心、以身份为边界、持续监测响应”的主动防御体系,方能在保障业务创新的筑牢互联网金融的安全防线。

结论: 信息系统安全等级保护为互联网金融应用的安全测试提供了合规基线和技术框架。有效的安全测试体系必须将等保要求深度内化,贯穿于应用全生命周期,通过多维度、自动化与人工深度测试相结合的方式,持续评估和提升应用的安全水位,最终实现业务安全与合规发展的双赢。

如若转载,请注明出处:http://www.hxruanjian.com/product/101.html

更新时间:2026-04-23 06:56:00